Norma ISO 27001

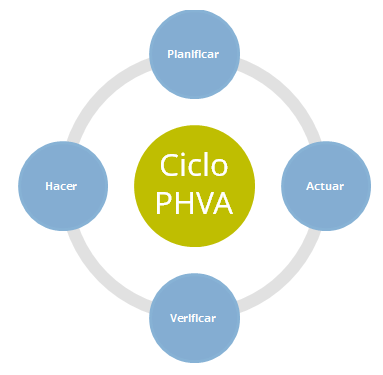

Para llevar a cabo la implementación de un Sistema de Gestión de Seguridad de la Información basado en la norma internacional ISO 27001, debemos utilizar el ciclo PDCA (siglas en inglés) o PHVA (siglas en español).

Dicho ciclo cuenta con los siguientes pasos:

- Planificar: se establece el Sistema de Gestión de Seguridad de la Información.

- Hacer: se implementa el SGSI.

- Verificar: se revisa el Sistema de Gestión de Seguridad de la Información.

- Actuar: mantener y mejorar el SGSI.

A continuación, vamos a desarrollar cada uno de los pasos del ciclo detalladamente:

Planificar

En este apartado debemos definir el alcance del Sistema de Gestión de Seguridad de la Información según la norma ISO27001, es decir, especificar y definir los términos de negocio, la organización, la localización de ésta, los activos y la tecnología con la que cuenta, además, de establecer la necesaria justificación de cualquier exclusión.

Principalmente, hay que definir perfectamente una política de seguridad en la que se incluyen:

- Los objetivos y el marco general de seguridad de la información que persigue la organización.

- Los requisitos legales que afectan a la entidad en materia de seguridad de la información.

- Debe estar alineada con el contexto estratégico de gestión de riesgos que tenga implantado la empresa, gracias al que se establecerá y mantendrá el Sistema de Gestión de Seguridad de la Información basado en la norma ISO-27001.

- Es importante aclarar cuáles serán los criterios a seguir en el momento de evaluar los distintos riesgos.

- Finalmente, debe estar aceptada y aprobada por la alta dirección de la entidad.

Durante este paso del ciclo, es importante definir también la metodología de evaluación del riesgo que sea más apropiada para el Sistema de Gestión de Seguridad de la Información. Además, todos los requerimientos que tenga el negocio, también hay que establecer todos los criterios sobre la aceptación del riesgo y especificar cuáles serán los niveles de riesgo aceptables. Lo principal que debemos tener en cuenta es que los resultados que obtengamos se puedan comprar y se puedan repetir.

Para poder identificar los riesgos debemos:

- Controlar e identificar los impactos que se pueden generar en la integridad, confidencialidad y la disponibilidad de los activos.

- Identificar los activos que se encuentran al alcance del Sistema de Gestión de Seguridad de la Información y los responsables directos de estos.

- Conocer las amenazas en relación con los activos.

- Determinar cuáles son las vulnerabilidades que pueden ser aprovechadas por las amenazas.

Tenemos que realizar un análisis y una evaluación de riesgos:

- Es necesario evaluar el impacto que puede causar en la entidad un fallo en la seguridad que suponga la pérdida de datos confidenciales, la disponibilidad de un activo de información, etc.

- Estimar el nivel de riesgo.

- Conocer si el riesgo es aceptable o no según los criterios de aceptación que hayan sido previamente establecidos.

Hay que identificar y evaluar todas las opciones de tratamiento de riesgos para poder:

- Fijar los controles adecuados.

- Aceptar el riesgo, siempre que se cumplan todos los requisitos en las políticas.

En el siguiente paso, seleccionamos los controles y los objetivos de control del estándar ISO 27001 para poder tratar el riesgo, y así se cumplan todos los requerimientos identificados durante el proceso de evaluación del riesgo.

Por parte de la alta dirección de la empresa, se deben aprobar los riesgos residuales y la implantación del Sistema de Gestión de Seguridad de la Información.

Después, definimos una declaración de aplicabilidad que incluya:

- Los distintos objetivos de control y los controles seleccionados, además de todos los motivos que han declinado elegir esa selección.

- Todos los objetivos de control y los controles que se encuentran actualmente implementados.

Hacer

En este apartado, es importante definir un plan de tratamiento de riesgos en el que se identifiquen los recursos, acciones, responsabilidades y prioridades durante la gestión de riesgos en el Sistema de Gestión de Seguridad de la Información.

Se debe implementar un plan de tratamiento de riesgos, persiguiendo el fin de alcanzar los objetivos de control identificados, incluyendo la asignación de recursos, las responsabilidades y las prioridades.

Se llevan a cabo controles que manejen los objetivos de control. Definimos un sistema de métricas que permita conseguir los resultados reproducibles y comparables a la hora de medir la eficiencia de los controles.

Hay que generar programas de formación y concienciación relacionados con la seguridad de la información de todos los miembros de la organización. Se deben gestionar todas las operaciones referidas al Sistema de Gestión de Seguridad de la Información y gestionar todos los recursos necesarios para que el SGSI se mantenga.

Verificar

La organización tiene que efectuar los procedimientos de monitorización y revisión para detectar a tiempo todos los errores generados en los resultados obtenidos en el procesamiento de la información. Debe identificar los incidentes de seguridad y ayudar a la dirección de la entidad a determinar si las actividades desarrolladas por las personas y los dispositivos tecnológicos que ayudan a garantizar la seguridad de la información.

Se deben detectar y prevenir, en la medida de lo posible, todos los incidentes de seguridad mediante la utilización de indicadores.

Y hay que determinar si las acciones que se realizaron para resolver las fisuras de seguridad, de las que hablábamos anteriormente, fueron efectivas.

La organización debe revisar regularmente la efectividad del Sistema de Gestión de Seguridad de la Información basado en la norma ISO 27001, que se cumple la política de seguridad y los objetivos del SGSI, además de revisar todos los resultados obtenidos en las auditorías, de los incidentes y las mediciones de eficacia, sugerencias y observaciones realizadas por todas las partes interesadas.

Actuar

La empresa deberá, cada cierto tiempo, implementar en el Sistema de Gestión de Seguridad de la Información todas las mejoras identificadas, realizar las acciones preventivas y correctivas que sean necesarias en relación a lo que disponga la norma ISO27001 y aprender de las experiencias propias que han ido viviendo y de otras organizaciones.

Hay que comunicar las acciones de mejora que se han tomado a toda la organización, con el nivel de detalle necesario y además, si es oportuno indicar la forma de proceder.

Se deben asegurar de que las mejoras introducidas están a la altura de todos los objetivos previstos por la entidad.

¿Desea saber más?

Entradas relacionadas

Compliance La ley 30424, ha sido modificada por el D. Leg. 1352, que exige la implantación de un…

Proveedores Hoy en día pocos fabricantes dan la importancia que tiene a auditar sus proveedores sin darse cuenta…

Ley 29783 Durante este artículo hablaremos sobre cómo se puede automatizar los requisitos establecidos en la ley 29783.…

Gestión del rendimiento La gestión del rendimiento es uno de los siete subsistemas que componen el Sistema Administrativo…